Clase de padre: VirWare

Los virus y gusanos son programas maliciosos que se auto replican en computadoras o redes de computadoras sin que el usuario lo sepa; cada copia subsiguiente de dichos programas maliciosos también puede auto-replicarse. Los programas maliciosos que se propagan a través de redes o infectan máquinas remotas cuando el "propietario" les ordena hacerlo (p. Ej., Puertas traseras) o programas que crean copias múltiples que no pueden autorreplicarse no forman parte de la subclase Virus y gusanos. La principal característica utilizada para determinar si un programa está clasificado como un comportamiento separado dentro de la subclase Viruses and Worms es cómo se propaga el programa (es decir, cómo el programa malicioso distribuye copias de sí mismo a través de recursos locales o de red). como archivos enviados como archivos adjuntos de correo electrónico, a través de un enlace a un recurso web o FTP, a través de un enlace enviado en un mensaje ICQ o IRC, a través de redes de intercambio de archivos P2P, etc. Algunos gusanos se propagan como paquetes de red; estos penetran directamente en la memoria de la computadora y el código del gusano se activa. Los gusanos usan las siguientes técnicas para penetrar computadoras remotas y lanzar copias de sí mismos: ingeniería social (por ejemplo, un mensaje de correo electrónico que sugiere que el usuario abre un archivo adjunto), explotando errores de configuración de red (como copiar a un disco totalmente accesible) y explotando lagunas en el sistema operativo y la seguridad de las aplicaciones. Los virus se pueden dividir de acuerdo con el método utilizado para infectar una computadora: virus de archivos virus de sector de arranque virus de macros virus de script Cualquier programa dentro de esta subclase puede tener funciones de troyano adicionales. También se debe tener en cuenta que muchos gusanos usan más de un método para distribuir copias a través de redes. Las reglas para clasificar objetos detectados con funciones múltiples se deben usar para clasificar estos tipos de gusanos.Clase: Net-Worm

Net-Worms se propagan a través de redes informáticas. La característica distintiva de este tipo de gusano es que no requiere acción del usuario para propagarse. Este tipo de gusano generalmente busca vulnerabilidades críticas en el software que se ejecuta en las computadoras en red. Para infectar las computadoras en la red, el gusano envía un paquete de red especialmente diseñado (llamado exploit) y como resultado el código del gusano (o parte del código del gusano) penetra en la computadora de la víctima y se activa. A veces, el paquete de red solo contiene la parte del código del gusano que descargará y ejecutará un archivo que contiene el módulo principal del gusano. Algunos gusanos de red usan varios exploits simultáneamente para propagarse, lo que aumenta la velocidad a la que encuentran víctimas.Más información

Plataforma: Linux

Linux es una familia de sistemas operativos con influencia UNIX basada en el kernel de Linux y las herramientas de GNU.Descripción

Detalles técnicos

Este es el primer gusano conocido que infecta los sistemas RedHat Linux. El gusano fue descubierto a mediados de enero de 2001. El gusano se propaga de un sistema a otro mediante el uso de una brecha de seguridad de RedHat (una violación conocida como "desbordamiento de búfer") que permite cargar a un sistema remoto y ejecutar una pequeña pieza de código allí que luego descarga y activa el componente principal del gusano.

El gusano no se ha probado en VirusLab, por lo que toda la información siguiente debe leerse como "el gusano podría funcionar, si realmente funciona". Tampoco tenemos informes confirmados sobre servidores infectados de nuestros clientes.

El gusano usa tres brechas de seguridad en las versiones 6.2 y 7.0 de RedHat, estas brechas fueron descubiertas en el verano-otoño de 2000, al menos tres meses antes de que se descubriera el gusano.

El gusano también contiene rutinas que pretenden atacar FreeBSD y máquinas SuSE, pero estas rutinas no se activan ni se usan en el código del gusano.

El gusano en sí

Este es un gusano multicomponente que consta de 26 archivos de aproximadamente 300K de longitud total. Estos archivos son programas de script y archivos ejecutables. Los programas de script son archivos ".sh" que se ejecutan mediante un shell de comandos de Linux (como archivos DOS BAT y Windows CMD). Los archivos ejecutables son ejecutables ELF de Linux estándar.

Los principales componentes del gusano son archivos de script ".sh" que se ejecutan como hosts, y luego ejecutan el resto de los archivos (archivos ".sh" adicionales y ejecutables ELF) para realizar las acciones necesarias.

La lista de componentes aparece de la siguiente manera:

asp hackl.sh randb62 start62.sh wh.sh asp62 hackw.sh randb7 start7.sh wu62 asp7 index.html s62 synscan62 bd62.sh l62 s7 synscan7 bd7.sh l7 scan.sh w62 getip.sh lh.sh start.sh w7

Los componentes "62" se activan en los sistemas RedHat 6.2, los componentes "7" se activan en RedHat 7.0. El archivo "wu62" no se usa en absoluto.

Extensión

La dispersión (infección de una máquina Linux remota) se realiza mediante un ataque de "desbordamiento de búfer". Este ataque se realiza como un paquete especial que se envía a una máquina atacada. El paquete tiene un bloque de datos especialmente preparados. Ese bloque de datos de paquetes se ejecuta luego como un código en esa máquina. Este código abre una conexión a una máquina infectada, obtiene el resto del código del gusano y lo activa. En este momento, la máquina está infectada y comienza a diseminar más al gusano.

El gusano se transfiere de máquina a máquina como un archivo "tgz" (archivo UNIX estándar) con un nombre "ramen.tgz", con 26 componentes de gusano dentro. Al infectar una máquina nueva, el gusano desempaqueta el paquete y ejecuta el archivo principal "start.sh" que luego activa otros componentes del gusano.

Los componentes del gusano exploran la red global en busca de otras máquinas Linux y cargan el gusano allí si el ataque de "desbordamiento del búfer" se realiza con éxito.

El gusano también agrega un comando para ejecutar su archivo ".sh" inicial en un archivo "/etc/rc.d/rc.sysinit", y como resultado, los componentes del gusano se activan cada vez que se inicia el sistema.

El gusano también cierra las brechas de seguridad que se han utilizado para infectar el sistema. Entonces, una máquina infectada no puede ser atacada por el gusano dos veces.

Detalles

Para obtener direcciones IP de máquinas remotas con el fin de atacarlas, el gusano escanea la red global disponible para direcciones IP; es decir, opera de manera similar a las utilidades estándar "sniffer".

Para atacar un sistema remoto, el gusano utiliza vulnerabilidades de seguridad en tres demonios de RedHat Linux: "statd", "lpd" y "wu-ftp".

Para cargar y activar su copia en una máquina remota, el código "desbordamiento del búfer" del gusano contiene instrucciones que cambian a privilegios "raíz", ejecuta un shell de comandos y sigue los siguientes comandos:

- crea un directorio para descargar el archivo "tgz" del gusano, el nombre del directorio es "/usr/src/.poop"

- exporta una variable "TERM = vt100" que es necesaria para el siguiente paso

- ejecuta "lynx" (simplemente navegador WWW) que descarga un archivo "tgz" de gusanos desde una máquina host (la máquina desde la cual se propaga el gusano)

- descomprime todos los componentes del gusano de un archivo "tgz"

- ejecuta el componente de inicio del gusano: el archivo "start.sh"

Para enviar un archivo "ramen.tgz", el gusano ejecuta un servidor "asp" adicional que envía el archivo "tgz" del gusano a petición de un componente "desbordamiento del búfer".

Misc.

El gusano tiene varias cargas útiles y otras rutinas no infecciosas.

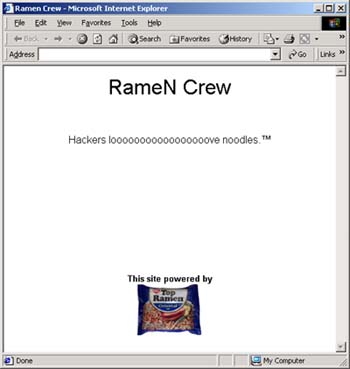

En primer lugar, encuentra todos los archivos "index.html" (las páginas iniciales de un servidor web) en una máquina local a partir del directorio raíz y los reemplaza con su propio archivo "index.html" que contiene el siguiente texto:

El gusano borra el archivo "/etc/hosts.deny". Este archivo contiene una lista de hosts (direcciones y / o nombres de Internet) a los que se les ha denegado el acceso a este sistema (en caso de que se use el llamado TCP wrapper). Como resultado, cualquiera de las máquinas restringidas puede acceder a un sistema afectado.

Cuando se infecta un nuevo sistema, el gusano envía mensajes de "notificación" a tres direcciones de correo electrónico:

- la dirección de solo la máquina infectada

- gb31337@hotmail.com

- gb31337@yahoo.com

El mensaje Asunto es la dirección IP de la máquina infectada, el cuerpo del mensaje contiene el texto:

Come tu ramen!

Leer más

Conozca las estadísticas de las vulnerabilidades que se propagan en su región statistics.securelist.com