Hauptgruppierung: VirWare

Viren und Würmer sind bösartige Programme, die sich auf Computern oder in Computernetzwerken replizieren, ohne dass der Benutzer dies bemerkt. Jede nachfolgende Kopie solcher Schadprogramme kann sich auch selbst replizieren.Schädliche Programme, die sich über Netzwerke ausbreiten oder entfernte Maschinen infizieren, wenn dies vom "Eigentümer" (z. B. Hintertüren) verlangt wird, oder Programme, die mehrere Kopien erstellen, die sich nicht selbst replizieren können, gehören nicht zur Unterklasse Viren und Würmer.

Das Hauptmerkmal, das verwendet wird, um zu bestimmen, ob ein Programm als separates Verhalten innerhalb der Unterklasse Viren und Würmer klassifiziert ist, ist, wie sich das Programm verbreitet (dh wie das bösartige Programm Kopien von sich über lokale oder Netzwerkressourcen verbreitet).

Die meisten bekannten Würmer verteilen sich als Dateien, die als E-Mail-Anhänge gesendet werden, über einen Link zu einer Web- oder FTP-Ressource, über einen Link in einer ICQ- oder IRC-Nachricht, über P2P-Filesharing-Netzwerke usw.

Einige Würmer verbreiten sich als Netzwerkpakete; diese dringen direkt in den Computerspeicher ein und der Wurmcode wird dann aktiviert.

Würmer verwenden die folgenden Techniken, um entfernte Computer zu durchdringen und Kopien von sich selbst zu starten: Social Engineering (z. B. eine E-Mail-Nachricht, die darauf hinweist, dass der Benutzer eine angehängte Datei öffnet), Ausnutzen von Netzwerkkonfigurationsfehlern (z. B. Kopieren auf eine voll zugängliche Festplatte) Lücken in der Betriebssystem- und Anwendungssicherheit.

Viren können nach der Methode aufgeteilt werden, die zum Infizieren eines Computers verwendet wird:

Dateiviren

Boot-Sektor-Viren

Makroviren

Skriptviren

Jedes Programm in dieser Unterklasse kann zusätzliche Trojanerfunktionen haben.

Es sollte auch beachtet werden, dass viele Würmer mehr als eine Methode verwenden, um Kopien über Netzwerke zu verbreiten. Die Regeln zum Klassifizieren erkannter Objekte mit mehreren Funktionen sollten verwendet werden, um diese Arten von Würmern zu klassifizieren.

Kategorie: Net-Worm

Net-Worms propagieren über Computernetze. Das Unterscheidungsmerkmal dieser Art von Wurm ist, dass keine Benutzeraktion erforderlich ist, um sich zu verbreiten.Diese Art von Wurm sucht normalerweise nach kritischen Schwachstellen in Software, die auf Computern im Netzwerk ausgeführt wird. Um die Computer im Netzwerk zu infizieren, sendet der Wurm ein speziell gestaltetes Netzwerkpaket (ein Exploit genannt) und als Folge dringt der Wurmcode (oder ein Teil des Wurmcodes) in den Opfercomputer ein und aktiviert ihn. Manchmal enthält das Netzwerkpaket nur den Teil des Wurmcodes, der eine Datei mit dem Hauptwurmmodul herunterlädt und ausführt. Einige Netzwerkwürmer verwenden mehrere Exploits gleichzeitig, um sich zu verbreiten und erhöhen so die Geschwindigkeit, mit der sie Opfer finden.

Mehr Informationen

Plattform: Linux

Linux ist eine Familie von UNIX-beeinflussten Betriebssystemen, die auf den Linux-Kernel und GNU-Tools basieren.Beschreibung

Technische Details

Dies ist der erste bekannte Wurm, der RedHat Linux-Systeme infiziert. Der Wurm wurde Mitte Januar 2001 entdeckt. Der Wurm verbreitet sich von System zu System, indem er eine RedHat-Sicherheitslücke (einen sogenannten "Buffer Overrun" -Bruch) nutzt, der es ermöglicht, auf ein Remote-System hochzuladen und ein kurzes Stück davon auszuführen Code dort, der dann die Hauptwurmkomponente herunterlädt und aktiviert.

Der Wurm wurde nicht in VirusLab getestet, daher sollten alle Informationen wie folgt gelesen werden: "Der Wurm könnte funktionieren, wenn er wirklich funktioniert." Wir haben auch keine bestätigten Berichte über infizierte Server von unseren Kunden.

Der Wurm verwendet drei Sicherheitslücken in den RedHat-Versionen 6.2 und 7.0, diese Lücken wurden im Sommer-Herbst 2000 entdeckt, mindestens drei Monate bevor der Wurm entdeckt wurde.

Der Wurm enthält auch Routinen, die FreeBSD- und SuSE-Maschinen angreifen sollen, aber diese Routinen werden weder aktiviert noch in Wurm-Code verwendet.

Der Wurm selbst

Dies ist ein Wurm mit mehreren Komponenten, der aus 26 Dateien mit einer Gesamtlänge von 300 K besteht. Diese Dateien sind Skriptprogramme und ausführbare Dateien. Die Skriptprogramme sind ".sh" -Dateien, die von einer Linux-Befehlsshell ausgeführt werden (wie DOS BAT-Dateien und Windows CMD-Dateien). Die ausführbaren Dateien sind Standard-Linux-ELF-Programme.

Die Hauptkomponenten des Wurms sind Skriptdateien ".sh", die als Hosts ausgeführt werden, und dann den Rest der Dateien (zusätzliche ".sh" -Dateien und ausführbare ELF-Dateien) ausführen, um die erforderlichen Aktionen auszuführen.

Die Liste der Komponenten sieht wie folgt aus:

asp hackl.sh randb62 start62.sh wh.sh asp62 hackw.sh randb7 start7.sh wu62 asp7 index.html s62 synscan62 bd62.sh l62 s7 synscan7 bd7.sh l7 scan.sh w62 getip.sh lh.sh.start.sh w7

Die "62" -Komponenten werden unter RedHat 6.2-Systemen aktiviert, die "7" -Komponenten werden unter RedHat 7.0 aktiviert. Die Datei "wu62" wird überhaupt nicht verwendet.

Verbreitung

Das Verbreiten (Infizieren einer entfernten Linux-Maschine) wird durch einen "Buffer Overrun" -Angriff durchgeführt. Dieser Angriff wird als spezielles Paket ausgeführt, das an eine angegriffene Maschine gesendet wird. Das Paket enthält einen Block speziell präparierter Daten. Dieser Block von Paketdaten wird dann als ein Code auf dieser Maschine ausgeführt. Dieser Code öffnet eine Verbindung zu einem infizierten Computer, ruft den restlichen Code des Wurms ab und aktiviert ihn. In diesem Moment ist die Maschine infiziert und beginnt den Wurm weiter zu verbreiten.

Der Wurm wird von Maschine zu Maschine als "tgz" -Archiv (Standard-UNIX-Archiv) mit dem Namen "ramen.tgz" mit 26 Wurmkomponenten übertragen. Beim Infizieren einer neuen Maschine entpackt der Wurm das Paket dort und führt die Hauptdatei "start.sh" aus, die dann andere Wurmkomponenten aktiviert.

Die Wurmkomponenten durchsuchen dann das globale Netzwerk nach anderen Linux-Maschinen und laden den Wurm dort hoch, wenn der Angriff "Pufferüberlauf" erfolgreich ausgeführt wird.

Der Wurm hängt auch einen Befehl an, um seine startende ".sh" -Datei in eine "/etc/rc.d/rc.sysinit" -Datei auszuführen, und als Ergebnis werden die Komponenten des Wurms bei jedem folgenden Systemstart aktiviert.

Der Wurm schließt auch Sicherheitslücken, die zur Infektion des Systems verwendet wurden. Eine infizierte Maschine kann also nicht zweimal vom Wurm angegriffen werden.

Einzelheiten

Um die IP-Adressen entfernter Maschinen zu erhalten, um sie anzugreifen, durchsucht der Wurm das verfügbare globale Netzwerk nach IP-Adressen. dh, funktioniert ähnlich wie Standard "Sniffer" Dienstprogramme.

Um ein entferntes System anzugreifen, verwendet der Wurm Sicherheitslücken in drei RedHat Linux-Dämonen: "statd", "lpd" und "wu-ftp".

Zum Hochladen und Aktivieren seiner Kopie auf einem Remotecomputer enthält der Wurmcode "Buffer Overrun" Anweisungen, die zu "Root" -Rechten wechseln, eine Befehlsshell ausführen und die folgenden Befehle befolgen:

- erstellt ein Verzeichnis zum Herunterladen der Wurmdatei "tgz", der Verzeichnisname lautet "/usr/src/.poop"

- Exportiert eine Variable "TERM = vt100", die für den nächsten Schritt erforderlich ist

- startet "lynx" (einfach WWW-Browser), der eine Wurm- "tgz" -Datei von einem Host-Rechner herunterlädt (dem Rechner, von dem der Wurm verbreitet wird)

- entpackt alle Wurm-Komponenten aus einem "tgz" -Archiv

- Führt die Wurmstartkomponente aus: die Datei "start.sh"

Um ein "ramen.tgz" -Archiv zu senden, führt der Wurm einen zusätzlichen Server "asp" aus, der das "tgz" -Archiv des Wurms auf Anfrage von einer Wurm- "buffer overrun" -Komponente sendet.

Verschiedenes

Der Wurm hat mehrere Nutzlast- und andere nicht infektiöse Routinen.

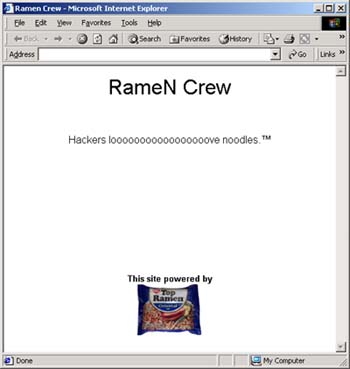

Zuerst findet es alle "index.html" -Dateien (die Startseiten eines Webservers) auf einer lokalen Maschine beginnend mit dem Stammverzeichnis und ersetzt sie durch seine eigene "index.html" -Datei, die den folgenden Text enthält:

Der Wurm löscht die Datei "/etc/hosts.deny". Diese Datei enthält eine Liste von Hosts (Adressen und / oder Internetnamen), denen der Zugriff auf dieses System verweigert wird (falls ein sogenannter TCP-Wrapper verwendet wird). Als Ergebnis kann jede der eingeschränkten Maschinen auf ein betroffenes System zugreifen.

Wenn ein neues System infiziert wird, sendet der Wurm Benachrichtigungen an drei E-Mail-Adressen:

- die Adresse nur der infizierten Maschine

- gb31337@hotmail.com

- gb31337@yahoo.com

Die Nachricht Betreff ist die IP-Adresse des infizierten Rechners, der Nachrichtentext enthält den folgenden Text:

Essen Sie Ihre Ramen!

Mehr erfahren

Informieren Sie sich über die Statistiken der in Ihrer Region verbreiteten Sicherheitslücken statistics.securelist.com