Classe pour les parents: VirWare

Les virus et les vers sont des programmes malveillants qui s'auto-répliquent sur des ordinateurs ou via des réseaux informatiques sans que l'utilisateur en soit conscient; chaque copie ultérieure de tels programmes malveillants est également capable de s'autoreproduire. Les programmes malveillants qui se propagent via des réseaux ou infectent des machines distantes lorsque le "propriétaire" (par exemple Backdoors) ou les programmes qui créent plusieurs copies qui ne peuvent pas s'auto-répliquer ne font pas partie de la sous-classe Virus and Worms. La caractéristique principale utilisée pour déterminer si un programme est classé comme un comportement distinct dans la sous-classe Virus and Worms est la manière dont le programme se propage (c'est-à-dire comment le programme malveillant répand des copies de lui-même via des ressources locales ou réseau). en tant que fichiers envoyés en pièces jointes, via un lien vers une ressource Web ou FTP, via un lien envoyé dans un message ICQ ou IRC, via des réseaux de partage de fichiers P2P, etc. Certains vers se propagent sous la forme de paquets réseau; ceux-ci pénètrent directement dans la mémoire de l'ordinateur et le code du ver est alors activé. Worms utilise les techniques suivantes pour pénétrer des ordinateurs distants et lancer des copies d'eux-mêmes: ingénierie sociale (par exemple, un message électronique suggérant que l'utilisateur ouvre un fichier joint), exploitation des erreurs de configuration réseau (par exemple copie sur disque entièrement accessible) failles dans la sécurité du système d'exploitation et des applications. Les virus peuvent être divisés en fonction de la méthode utilisée pour infecter un ordinateur: virus de fichiers virus du secteur de démarrage virus de script virus de virus Tous les programmes de cette sous-classe peuvent avoir des fonctions de Troie supplémentaires. Il convient également de noter que de nombreux vers utilisent plus d'une méthode pour diffuser des copies via des réseaux. Les règles de classification des objets détectés avec des fonctions multiples doivent être utilisées pour classer ces types de vers.Classe: Net-Worm

Net-Worms se propagent via des réseaux informatiques. La caractéristique distinctive de ce type de ver est qu'il ne nécessite pas d'action de l'utilisateur pour se propager. Ce type de ver recherche généralement les vulnérabilités critiques des logiciels s'exécutant sur les ordinateurs en réseau. Afin d'infecter les ordinateurs sur le réseau, le ver envoie un paquet réseau spécialement conçu (appelé exploit) et par conséquent le code du ver (ou une partie du code du ver) pénètre dans l'ordinateur de la victime et l'active. Parfois, le paquet réseau contient uniquement la partie du code de ver qui va télécharger et exécuter un fichier contenant le module de ver principal. Certains vers de réseau utilisent simultanément plusieurs exploits pour se propager, augmentant ainsi la vitesse à laquelle ils trouvent des victimes.Plus d'informations

Plateforme: Linux

Linux est une famille de systèmes d'exploitation sous UNIX basés sur le noyau Linux et les outils GNU.Description

Détails techniques

C'est le premier ver connu qui infecte les systèmes RedHat Linux. Le ver a été découvert à la mi-janvier 2001. Le ver se propage d'un système à l'autre en utilisant une faille de sécurité RedHat (une violation dite de "buffer overrun") qui permet de télécharger vers un système distant et de lancer un court code là qui alors télécharge et active le composant principal de ver.

Le ver n'a pas été testé dans VirusLab, donc toutes les informations ci-dessous doivent être lues comme "le ver pourrait faire, si cela fonctionne vraiment." Nous n'avons également aucun rapport confirmé sur les serveurs infectés de nos clients.

Le ver utilise trois failles de sécurité dans RedHat versions 6.2 et 7.0, ces violations ont été découvertes en été-automne 2000, au moins trois mois avant la découverte du ver.

Le ver contient également des routines qui ont l'intention d'attaquer les machines FreeBSD et SuSE, mais ces routines ne sont ni activées, ni utilisées dans le code du ver.

Le ver lui-même

C'est un ver multi-composant qui se compose de 26 fichiers d'environ 300K de longueur totale. Ces fichiers sont des programmes de script et des fichiers exécutables. Les programmes de script sont des fichiers ".sh" qui sont exécutés par un shell de commande Linux (comme les fichiers DOS BAT et les fichiers CMD Windows). Les fichiers exécutables sont des exécutables Linux ELF standard.

Les principaux composants du ver sont les fichiers de script ".sh" qui sont exécutés en tant qu'hôtes, puis exécutez le reste des fichiers (fichiers ".sh" supplémentaires et exécutables ELF) pour effectuer les actions nécessaires.

La liste des composants apparaît comme suit:

asp hackl.sh randb62 start62.sh wh.sh asp62 hackw.sh randb7 début7.sh wu62 asp7 index.html s62 synscan62 bd62.sh l62 s7 synscan7 bd7.sh l7 scan.sh w62 getip.sh lh.sh start.sh w7

Les composants "62" sont activés sous les systèmes RedHat 6.2, les composants "7" sont activés sous RedHat 7.0. Le fichier "wu62" n'est pas utilisé du tout.

Diffusion

L'épandage (infection d'une machine Linux distante) est effectué par une attaque "buffer overrun". Cette attaque est effectuée sous la forme d'un paquet spécial envoyé à une machine attaquée. Le paquet contient un bloc de données spécialement préparées. Ce bloc de données de paquets est ensuite exécuté comme un code sur cette machine. Ce code ouvre une connexion à une machine infectée, obtient le reste du code du ver et l'active. À ce moment, la machine est infectée et commence à propager le ver plus loin.

Le ver est transféré de machine à machine en tant qu'archive "tgz" (archive UNIX standard) avec un nom "ramen.tgz", avec 26 composants de ver à l'intérieur. Lors de l'infection d'une nouvelle machine, le ver décompresse le paquet et lance le fichier principal "start.sh" qui active ensuite les autres composants du ver.

Les composants du ver analysent alors le réseau global pour d'autres machines Linux et téléchargent le ver là-bas si l'attaque "buffer overrun" est effectuée avec succès.

Le ver ajoute également une commande pour exécuter son fichier ".sh" de départ dans un fichier "/etc/rc.d/rc.sysinit", et par conséquent, les composants du ver sont activés à chaque démarrage du système suivi.

Le ver ferme également les failles de sécurité qui ont été utilisées pour infecter le système. Ainsi, une machine infectée ne peut pas être attaquée par le ver deux fois.

Détails

Pour obtenir des adresses IP de machines distantes afin de les attaquer, le ver analyse le réseau global disponible pour les adresses IP; c'est-à-dire, fonctionne de manière similaire aux utilitaires "sniffer" standard.

Pour attaquer un système distant, le ver utilise des vulnérabilités de sécurité dans trois démons RedHat Linux: "statd", "lpd" et "wu-ftp".

Pour télécharger et activer sa copie sur une machine distante, le code "overround buffer" du ver contient des instructions qui basculent vers les privilèges "root", exécute un shell de commande et suit les commandes suivantes:

- crée un répertoire pour télécharger le fichier "tgz" du ver, le nom du répertoire est "/usr/src/.poop"

- exporte une variable "TERM = vt100" nécessaire pour l'étape suivante

- exécute "lynx" (simplement un navigateur WWW) qui télécharge un fichier "tgz" de vers à partir d'une machine hôte (la machine à partir de laquelle le ver se propage)

- décompresse tous les composants de ver d'une archive "tgz"

- exécute le composant de démarrage du ver: le fichier "start.sh"

Pour envoyer une archive "ramen.tgz", le ver exécute un serveur supplémentaire "asp" qui envoie l'archive "tgz" du ver à la demande d'un composant "buffer overrun" du ver.

Divers

Le ver a plusieurs charges utiles et d'autres routines non-infectieuses.

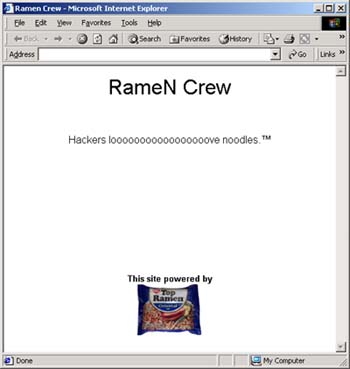

Tout d'abord, il trouve tous les fichiers "index.html" (pages de démarrage d'un serveur Web) sur une machine locale en commençant par le répertoire racine et les remplace par son propre fichier "index.html" qui contient le texte suivant:

Le ver supprime le fichier "/etc/hosts.deny". Ce fichier contient une liste d'hôtes (adresses et / ou noms Internet) auxquels l'accès à ce système est refusé (au cas où un wrapper TCP est utilisé). Par conséquent, toutes les machines restreintes peuvent accéder à un système affecté.

Lorsqu'un nouveau système est infecté, le ver envoie des messages de "notification" à trois adresses e-mail:

- l'adresse de seulement la machine infectée

- gb31337@hotmail.com

- gb31337@yahoo.com

Le message Subject est l'adresse IP de la machine infectée, le corps du message contient le texte:

Mangez votre Ramen!

En savoir plus

Découvrez les statistiques de la propagation des vulnérabilités dans votre région statistics.securelist.com