Classe principal: VirWare

Vírus e worms são programas maliciosos que se auto-replicam em computadores ou através de redes de computadores sem que o usuário esteja ciente; cada cópia subsequente de tais programas maliciosos também é capaz de se auto-replicar. Programas maliciosos que se espalham através de redes ou infectam máquinas remotas quando são ordenados pelo “proprietário” (por exemplo, Backdoors) ou programas que criam múltiplas cópias que não podem se auto-replicar não fazem parte da subclasse Vírus e Worms. A principal característica usada para determinar se um programa é ou não classificado como um comportamento separado dentro da subclasse Vírus e Worms é como o programa se propaga (ou seja, como o programa malicioso espalha cópias de si mesmo via recursos locais ou de rede). como arquivos enviados como anexos de email, através de um link para um recurso web ou FTP, através de um link enviado em uma mensagem ICQ ou IRC, via redes de compartilhamento de arquivos P2P, etc. Alguns worms são distribuídos como pacotes de rede; estes penetram diretamente na memória do computador, e o código do worm é então ativado. Os worms usam as seguintes técnicas para penetrar em computadores remotos e iniciar cópias de si mesmos: engenharia social (por exemplo, uma mensagem de email sugerindo que o usuário abre um arquivo anexado), explorando erros de configuração de rede (como copiar para um disco totalmente acessível) e explorando lacunas na segurança do sistema operacional e do aplicativo. Os vírus podem ser divididos de acordo com o método usado para infectar um computador: vírus de arquivo vírus do setor de inicialização vírus de macro vírus de script Qualquer programa dentro dessa subclasse pode ter funções adicionais de cavalo de Tróia. Também deve ser notado que muitos worms usam mais de um método para distribuir cópias via redes. As regras para classificar objetos detectados com múltiplas funções devem ser usadas para classificar esses tipos de worms.Classe: Net-Worm

Net-Worms propagam-se através de redes de computadores. A característica distintiva desse tipo de worm é que ele não requer ação do usuário para se espalhar. Esse tipo de worm geralmente procura vulnerabilidades críticas em softwares em execução em computadores em rede. Para infectar os computadores na rede, o worm envia um pacote de rede especialmente criado (chamado exploit) e, como resultado, o código do worm (ou parte do código do worm) penetra no computador da vítima e é ativado. Às vezes, o pacote de rede contém apenas a parte do código do worm que baixará e executará um arquivo contendo o módulo principal do worm. Alguns worms de rede usam vários exploits simultaneamente para se espalhar, aumentando assim a velocidade com que eles encontram vítimas.Plataforma: Linux

O Linux é uma família de sistemas operacionais influenciados pelo UNIX com base no kernel do Linux e nas ferramentas GNU.Descrição

Detalhes técnicos

Este é o primeiro worm conhecido que infecta os sistemas RedHat Linux. O worm foi descoberto em meados de janeiro de 2001. O worm se espalha de sistema para sistema usando uma violação de segurança RedHat (a chamada violação de "buffer overrun") que permite o upload para um sistema remoto e a execução de um pequeno trecho. código lá que então baixa e ativa o componente principal do worm.

O worm não foi testado no VirusLab, portanto, todas as informações abaixo devem ser lidas como "o worm poderia funcionar, se realmente funcionar". Também não temos relatórios confirmados sobre servidores infectados de nossos clientes.

O worm usa três violações de segurança nas versões 6.2 e 7.0 do RedHat, essas violações foram descobertas no verão do outono de 2000, pelo menos três meses antes da descoberta do worm.

O worm também contém rotinas que pretendem atacar as máquinas FreeBSD e SuSE, mas estas rotinas não são ativadas, nem usadas no código do worm.

O próprio verme

Este é um worm multi-componente que consiste em 26 arquivos com cerca de 300K de comprimento total. Esses arquivos são programas de script e arquivos executáveis. Os programas de script são arquivos ".sh" que são executados por um shell de comando do Linux (como os arquivos DOS BAT e os arquivos Windows CMD). Os arquivos executáveis são executáveis Linux ELF padrão.

Os principais componentes do worm são os arquivos de script ".sh" que são executados como hosts e, em seguida, executam o restante dos arquivos (arquivos ".sh" adicionais e executáveis ELF) para executar as ações necessárias.

A lista de componentes aparece da seguinte maneira:

asp hackl.sh randb62 start62.sh wh.sh asp62 hackw.sh randb7 start7.sh wu62 asp7 index.html s62 synscan62 bd62.sh l62 s7 synscan7 bd7.sh l7 scan.sh w62 getip.sh lh.sh start.sh w7

Os componentes "62" são ativados em sistemas RedHat 6.2, os componentes "7" são ativados no RedHat 7.0. O arquivo "wu62" não é usado.

Espalhando

A propagação (infectando uma máquina Linux remota) é feita por um ataque "buffer overrun". Este ataque é executado como um pacote especial que é enviado para uma máquina sendo atacada. O pacote tem um bloco de dados especialmente preparados. Esse bloco de dados de pacote é então executado como um código nessa máquina. Esse código abre uma conexão com uma máquina infectada, obtém o restante do código do worm e o ativa. Neste momento, a máquina está infectada e começa a espalhar o worm ainda mais.

O worm é transferido de máquina para máquina como um arquivo "tgz" (arquivo UNIX padrão) com um nome "ramen.tgz", com 26 componentes de worm dentro. Ao infectar uma nova máquina, o worm descompacta o pacote e executa o arquivo principal "start.sh" que ativa outros componentes do worm.

Os componentes do worm examinam a rede global para outras máquinas Linux e enviam o worm para lá se o ataque "buffer overrun" for executado com sucesso.

O worm também acrescenta um comando para executar o arquivo ".sh" inicial em um arquivo "/etc/rc.d/rc.sysinit" e, como resultado, os componentes do worm são ativados em cada início de sistema seguido.

O worm também fecha as violações de segurança que foram usadas para infectar o sistema. Assim, uma máquina infectada não pode ser atacada pelo worm duas vezes.

Detalhes

Para obter endereços IP de máquinas remotas para atacá-los, o worm verifica a rede global disponível para endereços IP; ou seja, opera de maneira semelhante aos utilitários padrão "sniffer".

Para atacar um sistema remoto, o worm usa vulnerabilidades de segurança em três demônios do RedHat Linux: "statd", "lpd" e "wu-ftp".

Para carregar e ativar sua cópia em uma máquina remota, o código "saturação do buffer" do worm contém instruções que mudam para privilégios de "root", executa um shell de comando e segue os seguintes comandos:

- cria um diretório para baixar o arquivo worm "tgz", o nome do diretório é "/usr/src/.poop"

- exporta uma variável "TERM = vt100" que é necessária para a próxima etapa

- roda "lynx" (simplesmente browser WWW) que baixa um arquivo "tgz" de um computador host (a máquina a partir da qual o worm está se espalhando)

- Descompacta todos os componentes do worm de um arquivo "tgz"

- executa o componente de inicialização do worm: o arquivo "start.sh"

Para enviar um arquivo "ramen.tgz", o worm executa um servidor adicional "asp" que envia o arquivo "tgz" do worm por solicitação de um componente "buffer overrun" do worm.

Misc.

O worm tem várias cargas úteis e outras rotinas não infecciosas.

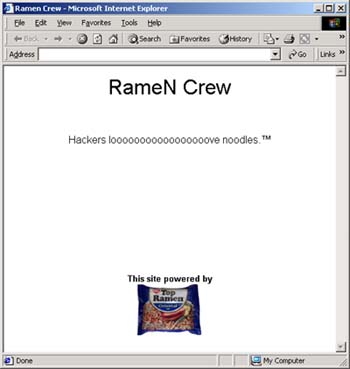

Primeiro de tudo, ele encontra todos os arquivos "index.html" (as páginas iniciais de um servidor Web) em uma máquina local a partir do diretório raiz e os substitui pelo seu próprio arquivo "index.html" que contém o seguinte texto:

O worm apaga o arquivo "/etc/hosts.deny". Este arquivo contém uma lista de hosts (endereços e / ou nomes da Internet) aos quais é negado acesso a este sistema (no caso de um chamado TCP wrapper ser usado). Como resultado, qualquer uma das máquinas restritas pode acessar um sistema afetado.

Quando um novo sistema é infectado, o worm envia mensagens de "notificação" para três endereços de e-mail:

- o endereço de apenas a máquina infectada

- gb31337@hotmail.com

- gb31337@yahoo.com

A mensagem Assunto é o endereço IP da máquina infectada, o corpo da mensagem contém o texto:

Coma seu Ramen!

Saiba mais

Descubra as estatísticas das vulnerabilidades que se espalham em sua região statistics.securelist.com