Classe principal: TrojWare

Os cavalos de Tróia são programas mal-intencionados que executam ações que não são autorizadas pelo usuário: eles excluem, bloqueiam, modificam ou copiam dados e interrompem o desempenho de computadores ou redes de computadores. Ao contrário dos vírus e worms, as ameaças que se enquadram nessa categoria não conseguem fazer cópias de si mesmas ou se auto-replicar. Os cavalos de Tróia são classificados de acordo com o tipo de ação que executam em um computador infectado.Classe: Trojan

Um programa malicioso projetado para espionar eletronicamente as atividades do usuário (interceptar entradas de teclado, fazer capturas de tela, capturar uma lista de aplicativos ativos, etc.). As informações coletadas são enviadas ao cibercriminoso por vários meios, incluindo e-mail, FTP e HTTP (enviando dados em uma solicitação).Plataforma: Win32

O Win32 é uma API em sistemas operacionais baseados no Windows NT (Windows XP, Windows 7, etc.) que oferece suporte à execução de aplicativos de 32 bits. Uma das plataformas de programação mais difundidas do mundo.Descrição

Detalhes técnicos

Este Trojan é projetado para roubar senhas de usuários. É um arquivo EXE do Windows PE. São 57.821 bytes de tamanho. É embalado usando UPX. O arquivo descompactado tem aproximadamente 73 KB de tamanho.

Instalação

Ao iniciar, o Trojan extrai os seguintes arquivos de seu corpo:

- % System% Bk_client.htm - 9.370 bytes de tamanho;

- % System% CONNECT.htm - 7,468 bytes de tamanho;

- % System% ATOMIC.GIF - 10.240 bytes de tamanho.

Uma vez que o Trojan tenha extraído o% System% Bk_client.htm do seu corpo, o próprio Trojan será lançado.

O cavalo de Tróia também adiciona o seguinte parâmetro ao registro do sistema:

"Bk_client.htm" = "% System% Bk_client.htm"

Isso garante que cada vez que o sistema operacional for carregado, o Internet Explorer será iniciado, abrindo% System% Bk_client.htm.

Carga útil

Este programa é projetado para hackear um jogo russo chamado 'Boitsovskii klub' (Clube da Luta). No entanto, esse é um programa falso, e o Trojan realmente executará as seguintes ações:

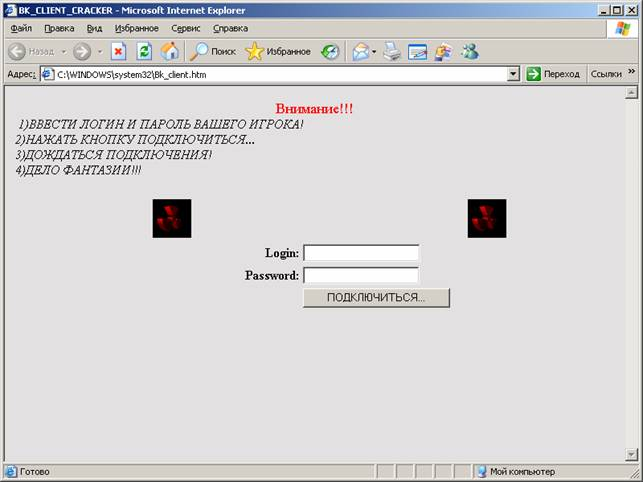

Quando iniciado, o cavalo de Tróia exibe a seguinte janela:

Quando o usuário clica no botão 'Podkluchit'sya' ('Connect'), o Trojan envia os dados inseridos nos campos 'Login' e 'Password' por email para o usuário mal-intencionado remoto em **** et777 @ rambler. ru . O cavalo de Tróia usa o seguinte script para enviar e-mail:

http://world-market.com/cgi-bin/mailto.pl

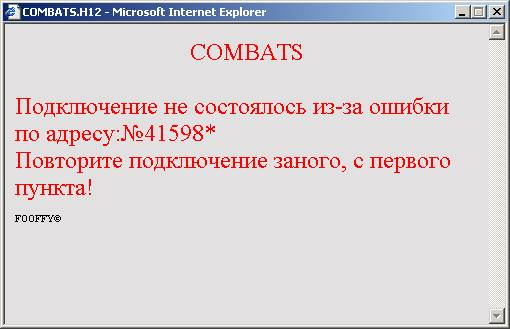

Depois que o email é enviado, o navegador carrega uma página do% System% CONNECT.htm em uma janela pop-up:

Essa janela informa ao usuário que a conexão não foi bem-sucedida e instrui o usuário a repetir o processo de conexão da etapa um.

Instruções de remoção

Se o seu computador não tiver um antivírus atualizado ou não tiver uma solução antivírus, siga as instruções abaixo para excluir o programa mal-intencionado:

- Exclua os seguintes arquivos:

% System% Bk_client.htm% System% CONNECT.htm% System% ATOMIC.GIF

- Exclua o seguinte parâmetro de chave do Registro do sistema: [HKLMSOFTWAREMicrosoftWindowsCurrentVersionRun]

"Bk_client.htm" = "% System% Bk_client.htm" - Atualize seus bancos de dados de antivírus e execute uma verificação completa do computador ( baixe uma versão de avaliação do Kaspersky Anti-Virus).

Saiba mais

Descubra as estatísticas das vulnerabilidades que se espalham em sua região statistics.securelist.com

Encontrou uma imprecisão na descrição desta vulnerabilidade? Avise-nos!