Ana sınıf: VirWare

Virüsler ve solucanlar, bilgisayarlarda veya bilgisayar ağları aracılığıyla kullanıcının kendi kendine farkında olmadan kendini kopyalayan kötü amaçlı programlardır; Bu tür kötü amaçlı programların sonraki her kopyası kendi kendini kopyalayabilmektedir. Ağlar yoluyla yayılan ya da uzaktaki makinelere “sahibi” (örn. Backdoors) tarafından komut verildiğinde ya da kendi kendine çoğaltılamayan birden çok kopya oluşturan programlar Virüsten ve Solucanlar alt sınıfının parçası değildir. Bir programın Virüsler ve Solucanlar alt sınıfı içinde ayrı bir davranış olarak sınıflandırılıp sınıflandırılmadığını belirlemek için kullanılan temel özellik, programın nasıl yayıldığıdır (yani, kötü amaçlı programın kendi kopyalarını yerel veya ağ kaynakları aracılığıyla nasıl yaydığı). Bilinen pek çok solucan yayılır. e-posta eki olarak gönderilen dosyalar, bir web veya FTP kaynağına bağlantı yoluyla, bir ICQ veya IRC mesajında gönderilen bir bağlantı yoluyla, P2P dosya paylaşım ağları vb. yoluyla gönderilir. Bazı solucanlar, ağ paketleri olarak yayılır; Bunlar doğrudan bilgisayar belleğine nüfuz eder ve solucan kodu daha sonra aktif hale gelir. Solucanlar, uzaktaki bilgisayarlara girmek ve kendi kopyalarını başlatmak için aşağıdaki teknikleri kullanırlar: sosyal mühendislik (örneğin, kullanıcının ekli bir dosyayı açmasını öneren bir e-posta iletisi), ağ yapılandırma hatalarını (tam olarak erişilebilen bir diske kopyalama gibi) ve istismar etme işletim sistemindeki boşluklar ve uygulama güvenliği. Virüsler, bir bilgisayara bulaşmak için kullanılan yönteme göre bölünebilir: dosya virüsleri önyükleme sektörü virüsleri makro virüsleri komut dosyaları virüsleri Bu alt sınıftaki herhangi bir program ek Truva işlevlerine sahip olabilir. Ayrıca, birçok solucanın kopyaları ağlar üzerinden dağıtmak için birden fazla yöntem kullandığı da not edilmelidir. Algılanan nesneleri çoklu işlevlerle sınıflandırma kuralları, bu tür solucanları sınıflandırmak için kullanılmalıdır.Sınıf: Worm

Solucanlar bilgisayar ağlarına ağ kaynakları üzerinden yayıldı. Net-Worms'tan farklı olarak, kullanıcının aktif hale getirilmesi için bir solucan başlatması gerekir. Bu tür bir solucan, uzaktaki bilgisayar ağlarını arar ve okuduğunu / yazabileceği dizinleri (varsa) bulur. Ayrıca, bu solucanlar ya erişilebilir ağ dizinlerini aramak için yerleşik işletim sistemi işlevlerini kullanır ve / veya Internet'teki bilgisayarları rasgele aramaya, onlara bağlanmaya ve bu bilgisayarların disklerine tam erişim elde etmeye çalışırlar. Bu kategori aynı zamanda, bir sebepten ötürü, yukarıda tanımlanan diğer kategorilerden herhangi birine uymayan solucanları da kapsar (örneğin, mobil cihazlar için solucanlar).Platform: VBS

Visual Basic Scripting Edition (VBScript), Windows Komut Dosyası Sistemi tarafından yorumlanan bir komut dosyası dilidir. VBScript, Microsoft Windows işletim sistemlerinde komut dosyaları oluşturmak için yaygın olarak kullanılır.Açıklama

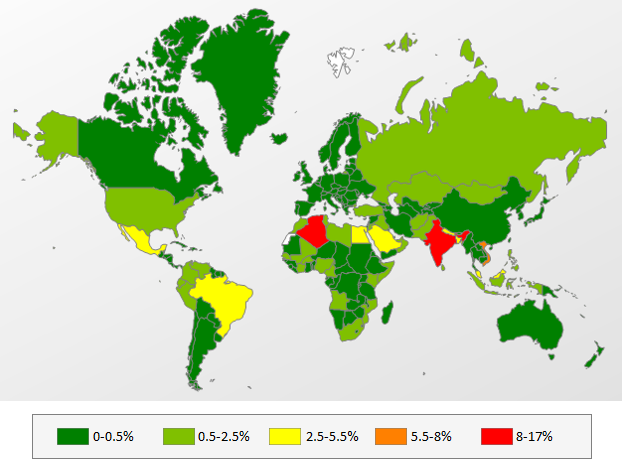

Solucan, yürütülebilir dosyasını aşağıdaki klasörlerden birine kopyalar:% APPDATA%,% TEMP% veya% STARTUP%. Daha sonra, işletim sistemi başlatıldığında otomatik olarak başlatılacak şekilde kayıt defteri anahtarlarını değiştirir. Çıkarılabilir bir sürücü algılandığında, solucan yürütülebilir dosyasını diskteki dosya sisteminin köküne kopyalar. Yeni kopyalanan yürütülebilir kötü amaçlı yazılım dosyasının yanı sıra, diskin kökündeki tüm dosya ve klasörler, Worm.VBS.Dinihou tarafından Sistem ve Gizli özniteliklerine atanır. Ayrıca, solucan, diskin kökündeki tüm dosyaları ve klasörleri taklit etmek için kısayollar (.lnk uzantılı dosyalar) oluşturur. Kullanıcı bu klasörleri gerçek klasörler ve dosyalar yerine görür. Kullanıcı bu "dosyalardan" veya "klasörlerden" birini açmaya çalıştığında, solucan başlatılır. Solucan, komut ve kontrol sunucusu ile HTTP üzerinden iletişim kurar. Solucanın komutları kabul etmeye hazır olduğunu sunucuya bildirmek için, ilgili URL'ye / hazır durumuna bir HTTP-POST sorgusu gönderir. Yanıt olarak, sunucu bir komut kimliği ve isteğe bağlı komut parametreleri listesi gönderir.Worm.VBS.Dinihou ailesi tarafından saldırıların coğrafi dağılımı

27 Eylül 2014 - 27 Eylül 2015 tarihleri arasında saldırıların coğrafi dağılımı

27 Eylül 2014 - 27 Eylül 2015 tarihleri arasında saldırıların coğrafi dağılımı En çok saldırıya uğramış kullanıcıyla ilk 10 ülke (toplam saldırıların yüzdesi)

1

Hindistan

16.55%

2

Cezayir

10.35%

3

Vietnam

6.62%

4

Meksika

5.26%

5

Brezilya

5.15%

6

Suudi Arabistan

3.90%

7

Mısır

3.14%

8

Bangladeş

3.12%

9

Malezya

2.71%

10

Nepal

2.48%

Daha fazlasını okuyun

Bölgenizde yayılan güvenlik açıklarının istatistiklerini öğrenin statistics.securelist.com

Bu güvenlik açığının açıklamasında bir tutarsızlık mı tespit ettiniz? Bize bildirin!