Clase de padre: TrojWare

Los troyanos son programas maliciosos que realizan acciones que no están autorizadas por el usuario: borran, bloquean, modifican o copian datos e interrumpen el rendimiento de las computadoras o las redes de computadoras. A diferencia de los virus y las lombrices, las amenazas que entran en esta categoría no pueden hacer copias de sí mismas ni autorreplicarse. Los troyanos se clasifican de acuerdo con el tipo de acción que realizan en una computadora infectada.Clase: Trojan-Spy

Los programas Trojan-Spy se utilizan para espiar las acciones de un usuario (para rastrear datos ingresados por teclado, hacer capturas de pantalla, recuperar una lista de aplicaciones en ejecución, etc.) La información recolectada se transmite luego al usuario malintencionado que controla el troyano. El correo electrónico, FTP, la web (incluidos los datos en una solicitud) y otros métodos pueden utilizarse para transmitir los datos.Más información

Plataforma: HTML

El lenguaje de marcado de hipertexto (HTML) es el lenguaje de marcado estándar para los documentos interpretados por los navegadores web. El marcado de la mayoría de las páginas web y aplicaciones web está escrito en HTML o XHTML.Descripción

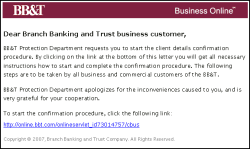

Este troyano usa tecnología de suplantación de identidad. Es una página HTML falsa. Está diseñado para robar información confidencial de los clientes de BB & T. Este troyano fue originalmente enviado por correo masivo.

El troyano llega con el pretexto de un correo electrónico importante de BB & T:

El correo electrónico contiene un enlace que explota la vulnerabilidad Frame Spoof en Internet Explorer.

Si el usuario hace clic en el enlace, visita el sitio e ingresa los datos de su cuenta, se enviarán al usuario malintencionado remoto, que puede tener derechos de administración completos sobre el perfil del usuario.

La vulnerabilidad Fraude de marco (MSO4-004) está presente en Microsoft Internet Explorer 5.xy 6.x. Microsoft publicó una descripción de la vulnerabilidad y cómo reconocer dichos enlaces falsos.

Leer más

Conozca las estadísticas de las vulnerabilidades que se propagan en su región statistics.securelist.com