Classe pour les parents: TrojWare

Les chevaux de Troie sont des programmes malveillants qui exécutent des actions qui ne sont pas autorisées par l'utilisateur: ils suppriment, bloquent, modifient ou copient les données et perturbent les performances des ordinateurs ou des réseaux informatiques. Contrairement aux virus et aux vers, les menaces qui tombent dans cette catégorie sont incapables de se reproduire ou de s'autoreproduire. Les chevaux de Troie sont classés en fonction du type d'action qu'ils effectuent sur un ordinateur infecté.Classe: Trojan-Spy

Les programmes Trojan-Spy sont utilisés pour espionner les actions d'un utilisateur (suivre les données saisies au clavier, faire des captures d'écran, récupérer une liste d'applications en cours, etc.). Les informations récoltées sont ensuite transmises à l'utilisateur malveillant. Email, FTP, le web (y compris les données dans une demande) et d'autres méthodes peuvent être utilisés pour transmettre les données.Plus d'informations

Plateforme: HTML

Le langage HTML (Hypertext Markup Language) est le langage de balisage standard pour les documents interprétés par les navigateurs Web. Le balisage de la plupart des pages Web et des applications Web est écrit en HTML ou XHTML.Description

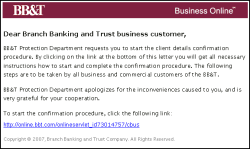

Ce cheval de Troie utilise la technologie de spoofing. C'est une fausse page HTML. Il est conçu pour voler des informations confidentielles aux clients de BB & T. Ce cheval de Troie était à l'origine envoyé en masse.

Le cheval de Troie arrive sous la forme d'un e-mail important de BB & T:

L'e-mail contient un lien qui exploite la vulnérabilité Frame Spoof dans Internet Explorer.

Si l'utilisateur clique sur le lien, visite le site, et entre les détails de son compte, ils seront envoyés à l'utilisateur malveillant distant, qui peut alors avoir des droits de gestion complets sur le profil de l'utilisateur.

La vulnérabilité Frame Spoof (MSO4-004) est présente dans Microsoft Internet Explorer 5.x et 6.x. Microsoft a publié une description de la vulnérabilité et comment reconnaître de tels faux liens.

En savoir plus

Découvrez les statistiques de la propagation des vulnérabilités dans votre région statistics.securelist.com