Clase de padre: TrojWare

Los troyanos son programas maliciosos que realizan acciones que no están autorizadas por el usuario: borran, bloquean, modifican o copian datos e interrumpen el rendimiento de las computadoras o las redes de computadoras. A diferencia de los virus y las lombrices, las amenazas que entran en esta categoría no pueden hacer copias de sí mismas ni autorreplicarse. Los troyanos se clasifican de acuerdo con el tipo de acción que realizan en una computadora infectada.Clase: Trojan-PSW

Los programas Trojan-PSW están diseñados para robar información de la cuenta de usuario, como inicios de sesión y contraseñas de computadoras infectadas. PSW es un acrónimo de Password Stealing Ware. Cuando se lanza, un troyano PSW busca archivos del sistema que almacenan una gama de datos confidenciales o el registro. Si se encuentran dichos datos, el troyano lo envía a su "maestro". El correo electrónico, FTP, la web (incluidos los datos de una solicitud) u otros métodos pueden usarse para transitar los datos robados. Algunos de estos troyanos también roban información de registro para ciertos programas de software.Más información

Plataforma: Win32

Win32 es una API en sistemas operativos basados en Windows NT (Windows XP, Windows 7, etc.) que admite la ejecución de aplicaciones de 32 bits. Una de las plataformas de programación más extendidas en el mundo.Descripción

Detalles técnicos

Este troyano está diseñado para robar contraseñas de usuario. Es un archivo EXE de Windows PE. Tiene un tamaño de 9,728 bytes. No está empacado de ninguna manera.

Instalación

Este troyano será instalado en la máquina víctima por otros programas maliciosos.

Cuando se inicia, el troyano requiere que la biblioteca del sistema svrapi.dll esté presente. Esta biblioteca contiene funciones para supervisar la administración de recursos de red particionados.

El troyano también agrega el siguiente parámetro al registro del sistema:

"Kernel.Tsk" = "

Esto garantiza que el troyano se lanzará cada vez que Windows se inicie en la máquina víctima.

Carga útil

Este troyano se usa para robar contraseñas. Funciona en máquinas que ejecutan Windows95 / 98 / ME y puede:

- hace capturas de pantalla;

- pulsaciones de teclas de registro;

- rastrea el movimiento del mouse;

- registros de sitios visitados.

Los datos cosechados se enviarán a la dirección especificada por el usuario malicioso remoto.

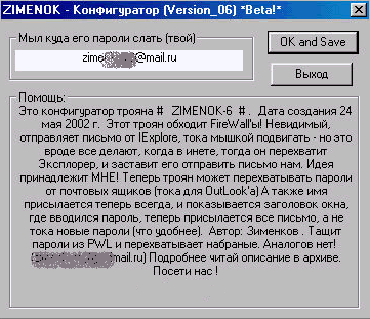

Este troyano se puede configurar. El programa de configuración tiene la siguiente interfaz:

Instrucciones de eliminación

Si su computadora no tiene un antivirus actualizado o no tiene una solución antivirus, siga las instrucciones a continuación para eliminar el programa malicioso:

- Use el Administrador de tareas para finalizar el proceso del troyano.

- Elimine el archivo troyano original (la ubicación dependerá de cómo el programa originalmente penetró en la máquina víctima).

- Eliminar el siguiente valor de registro:

[HKLMSoftwareMicrosoftWindowsCurrentVersionRun]"Kernel.Tsk"

- Actualice sus bases de datos de antivirus y realice un análisis completo de la computadora ( descargue una versión de prueba de Kaspersky Anti-Virus).

Leer más

Conozca las estadísticas de las vulnerabilidades que se propagan en su región statistics.securelist.com