Classe principal: TrojWare

Os cavalos de Tróia são programas mal-intencionados que executam ações que não são autorizadas pelo usuário: eles excluem, bloqueiam, modificam ou copiam dados e interrompem o desempenho de computadores ou redes de computadores. Ao contrário dos vírus e worms, as ameaças que se enquadram nessa categoria não conseguem fazer cópias de si mesmas ou se auto-replicar. Os cavalos de Tróia são classificados de acordo com o tipo de ação que executam em um computador infectado.Classe: Trojan-PSW

Os programas do Trojan-PSW são projetados para roubar informações de contas de usuários, como logins e senhas, de computadores infectados. PSW é um acrônimo de Password Stealing Ware. Quando lançado, um cavalo de Tróia PSW pesquisa arquivos de sistema que armazenam uma variedade de dados confidenciais ou o registro. Se esses dados forem encontrados, o cavalo de Tróia os enviará ao seu “mestre”. E-mails, FTP, a Web (incluindo dados em uma solicitação) ou outros métodos podem ser usados para transitar os dados roubados. Alguns desses Trojans também roubam informações de registro de determinados programas de software.Plataforma: Win32

O Win32 é uma API em sistemas operacionais baseados no Windows NT (Windows XP, Windows 7, etc.) que oferece suporte à execução de aplicativos de 32 bits. Uma das plataformas de programação mais difundidas do mundo.Descrição

Detalhes técnicos

Este Trojan é projetado para roubar senhas de usuários. É um arquivo EXE do Windows PE. Tem 9.728 bytes de tamanho. Não é embalado de qualquer maneira.

Instalação

Este Trojan será instalado na máquina vítima por outros programas maliciosos.

Quando iniciado, o Trojan requer que a biblioteca do sistema svrapi.dll esteja presente. Esta biblioteca contém funções para monitorar a administração de recursos de rede particionados.

O cavalo de Tróia também adiciona o seguinte parâmetro ao registro do sistema:

"Kernel.Tsk" = "

Isso garante que o cavalo de Tróia seja iniciado sempre que o Windows for inicializado na máquina vítima.

Carga útil

Este Trojan é usado para roubar senhas. Funciona em máquinas que executam o Windows95 / 98 / ME e pode:

- faz screenshots;

- log keystrokes;

- rastreia o movimento do mouse;

- registra sites visitados.

Os dados coletados serão enviados para o endereço especificado pelo usuário mal-intencionado remoto.

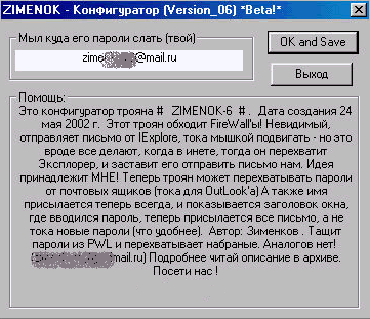

Este Trojan pode ser configurado. O programa de configuração possui a seguinte interface:

Instruções de remoção

Se o seu computador não tiver um antivírus atualizado ou não tiver uma solução antivírus, siga as instruções abaixo para excluir o programa mal-intencionado:

- Use o Gerenciador de Tarefas para finalizar o processo do cavalo de Tróia.

- Exclua o arquivo Trojan original (o local dependerá de como o programa penetrou originalmente na máquina da vítima).

- Exclua o seguinte valor do Registro:

[HKLMSoftwareMicrosoftWindowsCurrentVersionRun]"Kernel.Tsk"

- Atualize seus bancos de dados de antivírus e execute uma verificação completa do computador ( baixe uma versão de avaliação do Kaspersky Anti-Virus).

Saiba mais

Descubra as estatísticas das vulnerabilidades que se espalham em sua região statistics.securelist.com