Clase de padre: TrojWare

Los troyanos son programas maliciosos que realizan acciones que no están autorizadas por el usuario: borran, bloquean, modifican o copian datos e interrumpen el rendimiento de las computadoras o las redes de computadoras. A diferencia de los virus y las lombrices, las amenazas que entran en esta categoría no pueden hacer copias de sí mismas ni autorreplicarse. Los troyanos se clasifican de acuerdo con el tipo de acción que realizan en una computadora infectada.Clase: Trojan-PSW

Los programas Trojan-PSW están diseñados para robar información de la cuenta de usuario, como inicios de sesión y contraseñas de computadoras infectadas. PSW es un acrónimo de Password Stealing Ware. Cuando se lanza, un troyano PSW busca archivos del sistema que almacenan una gama de datos confidenciales o el registro. Si se encuentran dichos datos, el troyano lo envía a su "maestro". El correo electrónico, FTP, la web (incluidos los datos de una solicitud) u otros métodos pueden usarse para transitar los datos robados. Algunos de estos troyanos también roban información de registro para ciertos programas de software.Más información

Plataforma: Win32

Win32 es una API en sistemas operativos basados en Windows NT (Windows XP, Windows 7, etc.) que admite la ejecución de aplicaciones de 32 bits. Una de las plataformas de programación más extendidas en el mundo.Descripción

Detalles técnicos

Este programa pertenece a la familia de contraseñas que roban troyanos. Se extendió desde una página web de acceso público en el servidor narod.ru al principio en junio de 2002.

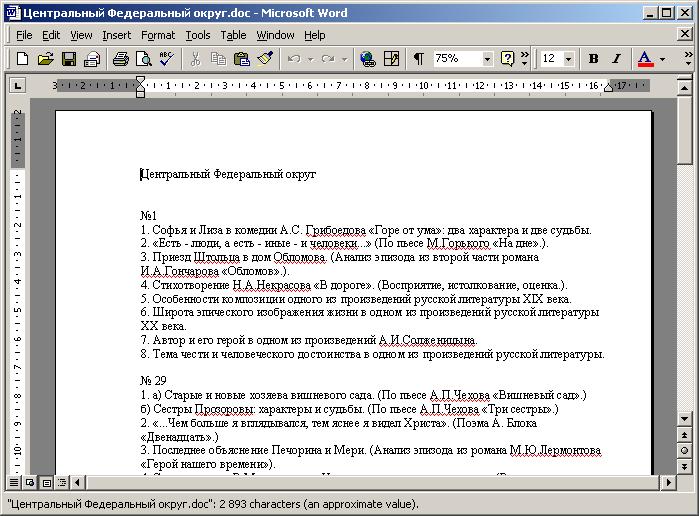

La página web contenía lo siguiente:

Exámenes intermedios Documentos de prueba para matemáticas y temas para composiciones. ¡Aún libre!

El archivo que reside en la página web es un instalador de troyanos. Cuando se ejecuta, coloca un programa troyano en el directorio de Windows, luego extrae y crea temas de exámenes falsos (en ruso).

El troyano en sí es un archivo EXE de Windows PE de aproximadamente 27 Kb de longitud (comprimido por UPX, el tamaño descomprimido es de aproximadamente 83 Kb) y está escrito en Delphi.

Cuando se ejecuta, el troyano se copia en el directorio de Windows con el nombre SYSTEM.EX y registra este archivo en la clave de ejecución automática del registro del sistema:

HKLMSoftwareMicrosoftWindowsCurrentVersionRun Sistema =% WindowsDir% System.exe

La función principal del troyano CrazyBilets es recopilar contraseñas de Windows almacenadas en caché en máquinas de víctimas y enviar esta información a su "maestro" mediante conexión directa a un servidor SMTP.

Leer más

Conozca las estadísticas de las vulnerabilidades que se propagan en su región statistics.securelist.com