Родительский класс: Malware

Вредоносные программы, разработанные для автоматизированного создания вирусов, червей или троянских программ, организации DoS-атак на удаленные сервера, взлома других компьютеров и т. п. В отличие от вирусов, червей и троянских программ, представители данной категории не представляют опасности непосредственно для компьютера, на котором исполняются, все вредоносные действия программа совершает по прямому указанию пользователя.Подробнее

Класс: Hoax

Не причиняют компьютеру прямого вреда, однако выводят сообщения о том, что такой вред уже причинен, либо будет причинен, предупреждают пользователя об опасности, которой на самом деле не существует. К «злым шуткам» относятся, например, программы, которые пугают пользователя сообщениями о форматировании диска (хотя никакого форматирования на самом деле не происходит), выводят сообщения, характерные для вирусов, и т. д. — в зависимости от «чувства юмора» автора такой программы. К классу Hoax также относятся программы, предназначенные для мошенничества, например путем распространения архивов с оплатой за смс.Подробнее

Платформа: Win32

Win32 - платформа, управляемая операционной системой на базе Windows NT (Windows XP, Windows 7 и т.д.), позволяющей исполнять 32-битные приложения. В настоящее время данная платформа является одной из наиболее распространенных.Описание

Technical Details

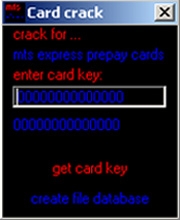

Программа-обман. Создана для генерации поддельных номеров карт экспресс-оплаты услуг оператора сотовой связи МТС.

Распространяется в виде файла "mts_cracker.exe". Данный файл имеет размер 165888 байт.

При старте программы необходимо ввести серийный номер уже использованной карты. После нажатия на кнопку "get card key" появляется новый номер и номинал карты оплаты.

Также в программе имеется возможность сгенерировать текстовый файл (более 200 КБ), содержащий большое количество серийных номеров карт оплаты и их номинал.

Однако пополнить свой лицевой телефонный счет не удастся, так как это программа всего лишь имитирует создание новых серийных номеров, являясь программой-подделкой.

Интерфейс программы выглядит следующим образом:

Смотрите также

Узнай статистику распространения уязвимостей в своем регионе statistics.securelist.com