Clase de padre: TrojWare

Los troyanos son programas maliciosos que realizan acciones que no están autorizadas por el usuario: borran, bloquean, modifican o copian datos e interrumpen el rendimiento de las computadoras o las redes de computadoras. A diferencia de los virus y las lombrices, las amenazas que entran en esta categoría no pueden hacer copias de sí mismas ni autorreplicarse. Los troyanos se clasifican de acuerdo con el tipo de acción que realizan en una computadora infectada.Clase: Trojan

Un programa malicioso diseñado para espiar electrónicamente las actividades del usuario (interceptar la entrada del teclado, tomar capturas de pantalla, capturar una lista de aplicaciones activas, etc.). La información recopilada se envía al cibercriminal por diversos medios, incluidos el correo electrónico, FTP y HTTP (mediante el envío de datos en una solicitud).Más información

Plataforma: Win32

Win32 es una API en sistemas operativos basados en Windows NT (Windows XP, Windows 7, etc.) que admite la ejecución de aplicaciones de 32 bits. Una de las plataformas de programación más extendidas en el mundo.Descripción

Detalles técnicos

Este troyano es un archivo EXE de Windows PE. Tiene un tamaño aproximado de 245 KB (el tamaño del archivo puede variar ligeramente). Está escrito en Borland Delphi.

Carga útil

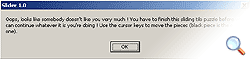

Una vez lanzado, el troyano hará que se muestre un mensaje de información al usuario que tiene que armar el rompecabezas compuesto por cuadrados en la pantalla moviendo las piezas con las teclas del cursor:

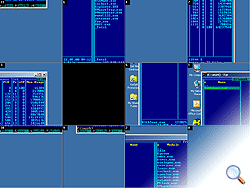

Una vez que el usuario hace clic en Aceptar, el troyano divide el escritorio de Windows en 11 piezas cuadradas y las mezcla:

Una vez hecho esto, será imposible usar cualquier aplicación de Windows.

El usuario puede mover las piezas con las teclas de flecha. Una vez que el usuario ha colocado las piezas en el orden correcto, se mostrará un mensaje que contiene información sobre el troyano y su autor:

Instrucciones de eliminación

- Termine la actividad del Troyano presionando Alt + F4.

- Elimine el archivo troyano original (la ubicación dependerá de cómo el programa originalmente penetró en la máquina víctima).

- Actualice sus bases de datos de antivirus y realice un análisis completo de la computadora ( descargue una versión de prueba de Kaspersky Anti-Virus).

Leer más

Conozca las estadísticas de las vulnerabilidades que se propagan en su región statistics.securelist.com