Hauptgruppierung: TrojWare

Trojaner sind schädliche Programme, die Aktionen ausführen, die vom Benutzer nicht autorisiert sind: Sie löschen, blockieren, ändern oder kopieren Daten und stören die Leistung von Computern oder Computernetzwerken. Im Gegensatz zu Viren und Würmern können die Bedrohungen, die in diese Kategorie fallen, keine Kopien von sich selbst erstellen oder sich selbst replizieren.Trojaner werden nach ihrer Aktion auf einem infizierten Computer klassifiziert.

Kategorie: Trojan-Spy

Trojaner-Spy-Programme werden verwendet, um die Aktionen eines Benutzers auszuspionieren (über die Tastatur eingegebene Daten zu verfolgen, Screenshots zu erstellen, eine Liste laufender Anwendungen abzurufen usw.) Die gesammelten Informationen werden dann an den böswilligen Benutzer übertragen, der den Trojaner kontrolliert. E-Mail, FTP, das Web (einschließlich Daten in einer Anfrage) und andere Methoden können verwendet werden, um die Daten zu übertragen.Mehr Informationen

Plattform: HTML

Hypertext Markup Language (HTML) ist die Standard-Auszeichnungssprache für Dokumente, die von Webbrowsern interpretiert werden. Das Markup der meisten Webseiten und Webanwendungen ist in HTML oder XHTML geschrieben.Beschreibung

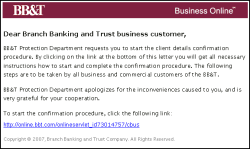

Dieser Trojaner verwendet Spoofing-Technologie. Es ist eine gefälschte HTML-Seite. Es wurde entwickelt, um vertrauliche Informationen von BB & T-Kunden zu stehlen. Dieser Trojaner wurde ursprünglich massenhaft verschickt.

Der Trojaner kommt in Form einer wichtigen E-Mail von BB & T:

Die E-Mail enthält einen Link, der die Sicherheitslücke bei Frame Spoof in Internet Explorer ausnutzt.

Wenn der Benutzer auf den Link klickt, die Site aufruft und seine Kontoinformationen eingibt, wird er an den böswilligen Remotebenutzer gesendet, der dann über vollständige Verwaltungsrechte für das Profil des Benutzers verfügt.

Die Frame-Spoof-Sicherheitsanfälligkeit (MSO4-004) ist in Microsoft Internet Explorer 5.x und 6.x vorhanden. Microsoft veröffentlichte eine Beschreibung der Sicherheitslücke und wie man solche gefälschten Links erkennt.

Mehr erfahren

Informieren Sie sich über die Statistiken der in Ihrer Region verbreiteten Sicherheitslücken statistics.securelist.com